zeruns

(zeruns)

1

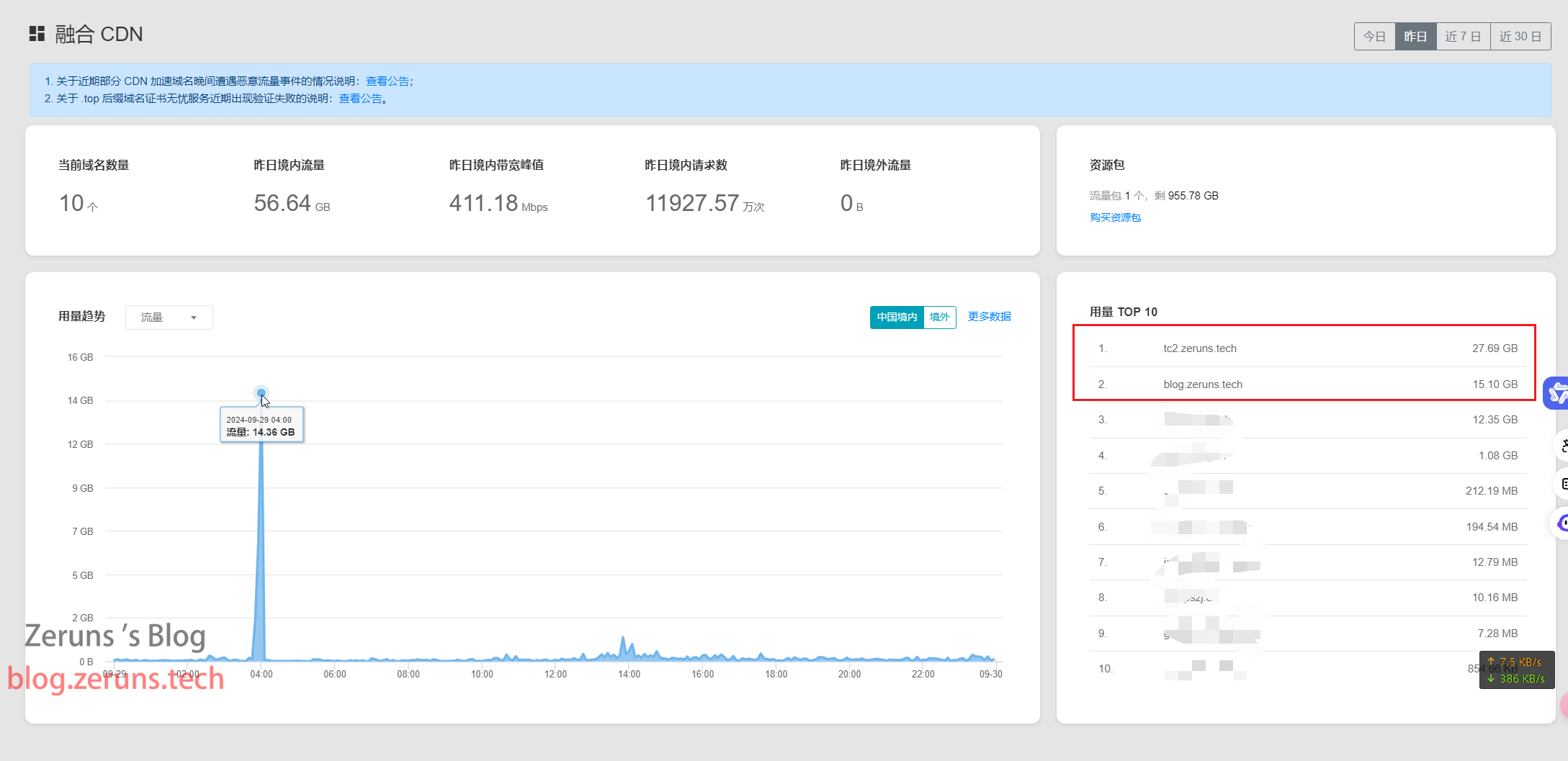

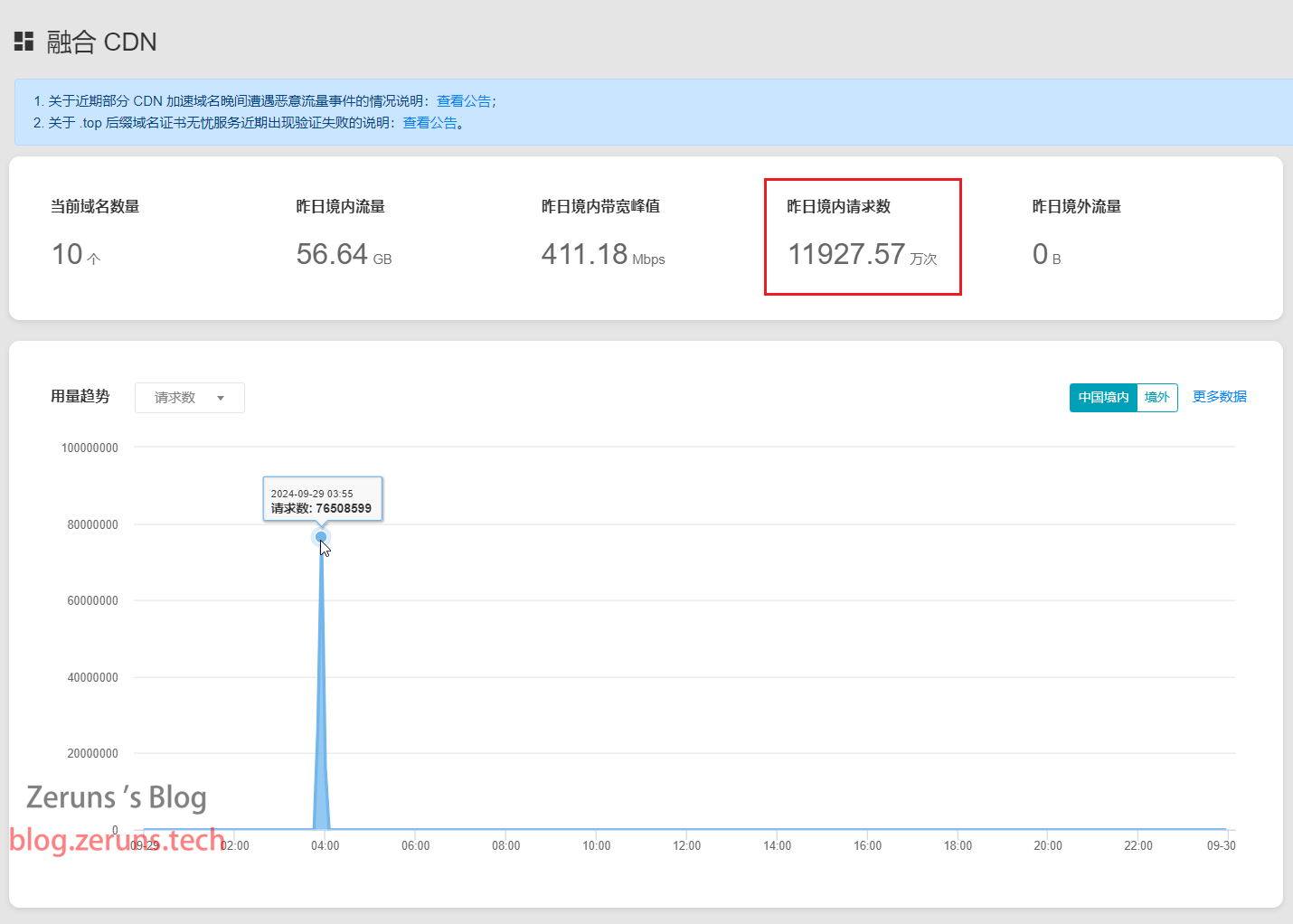

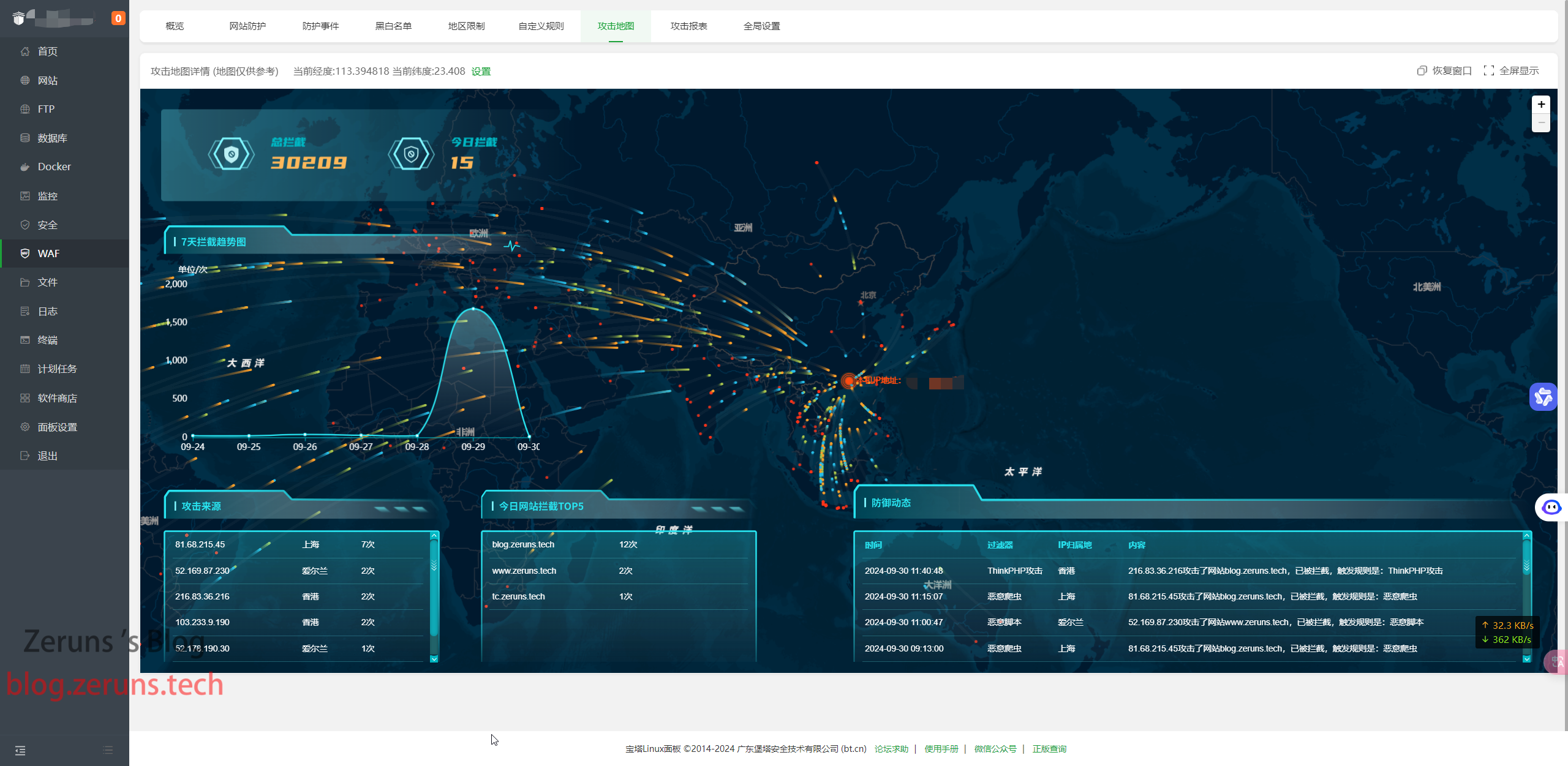

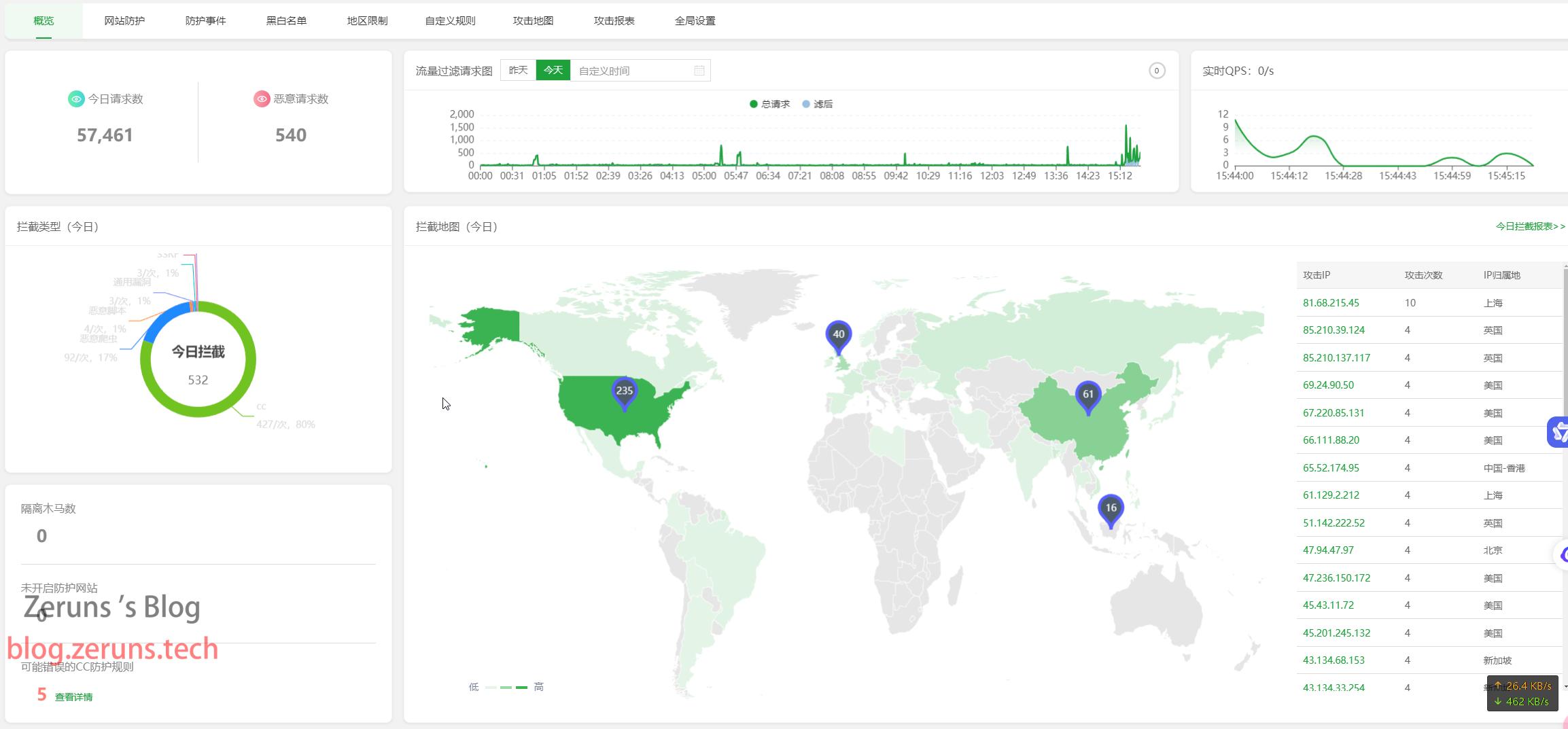

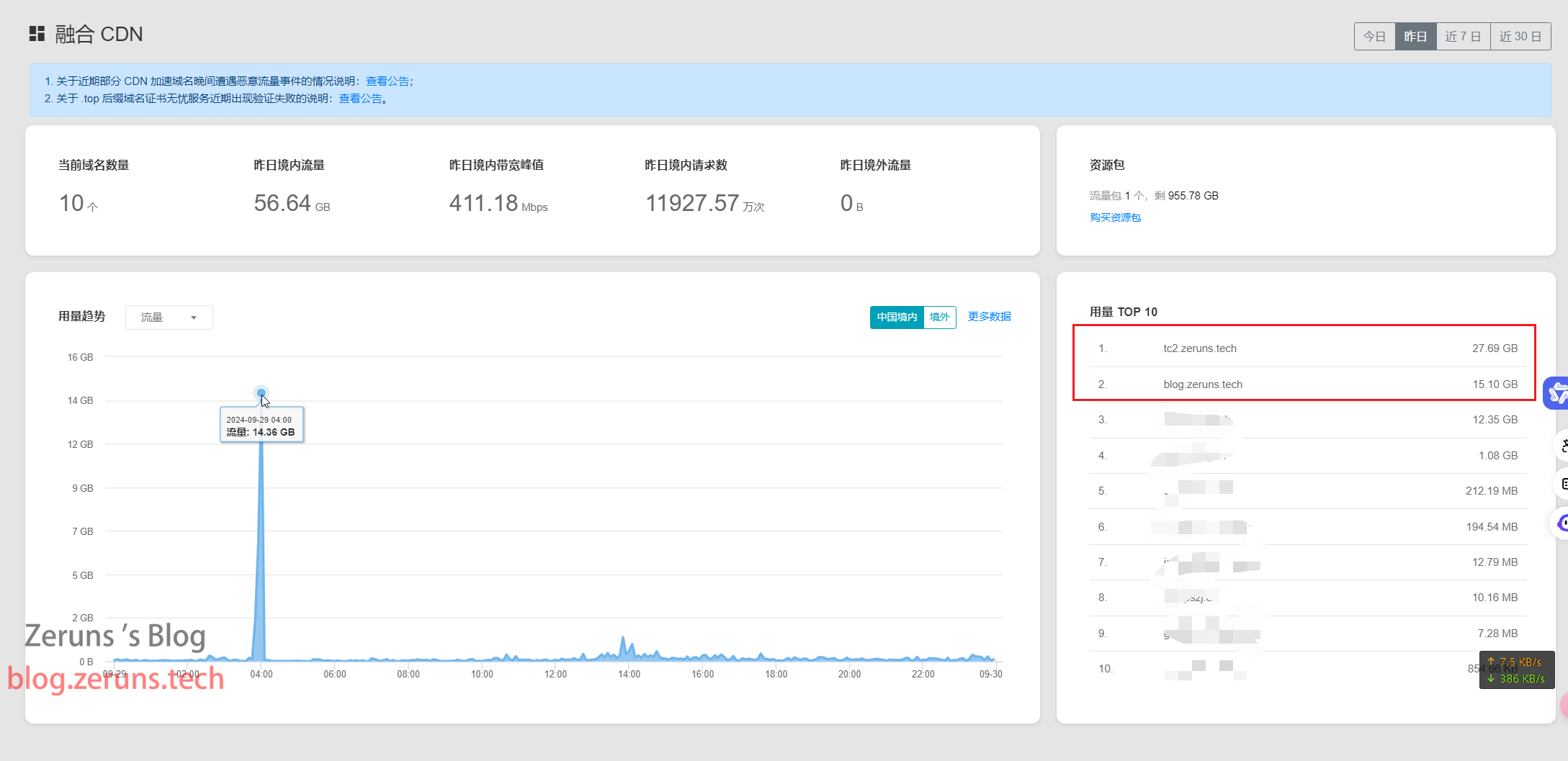

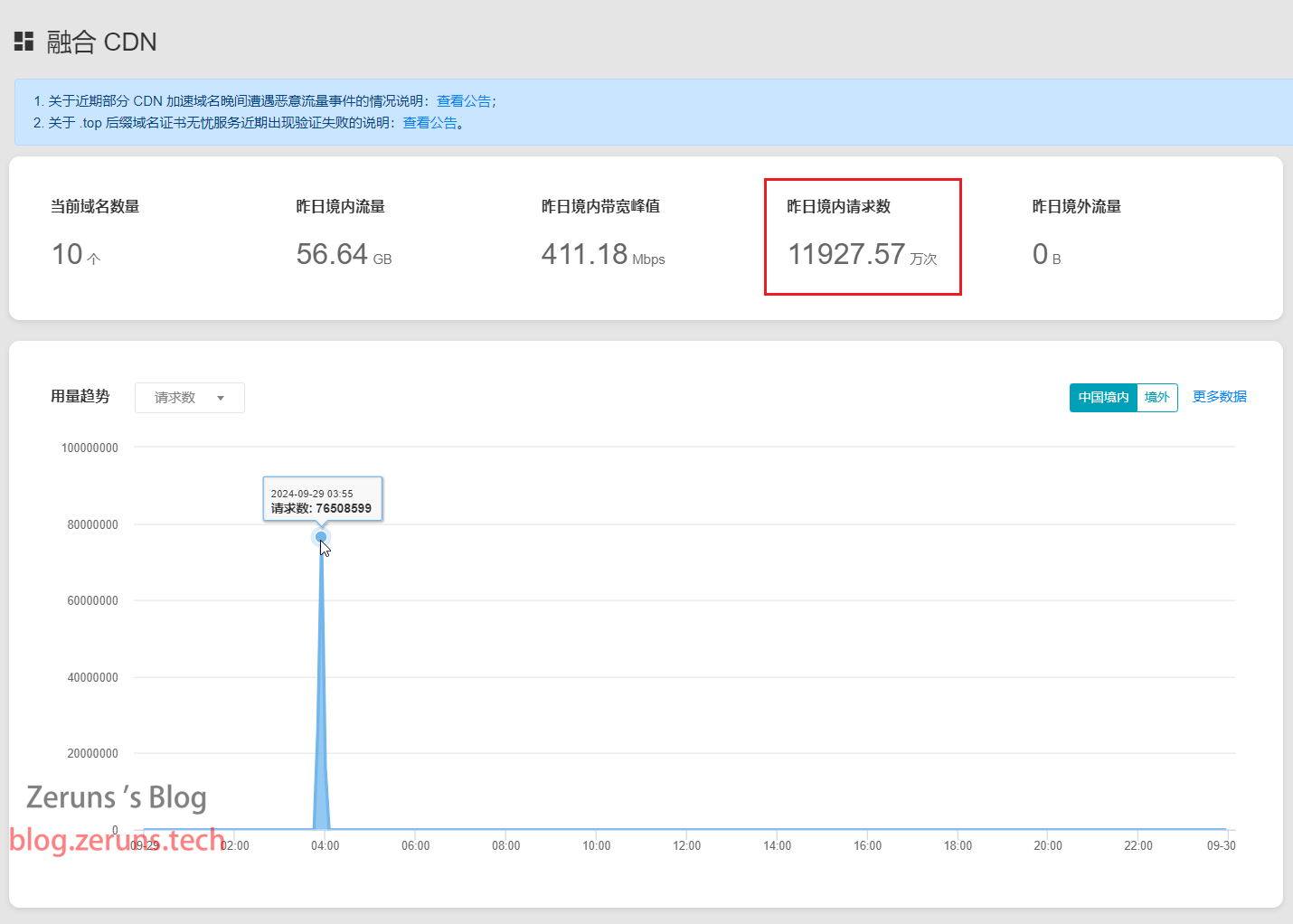

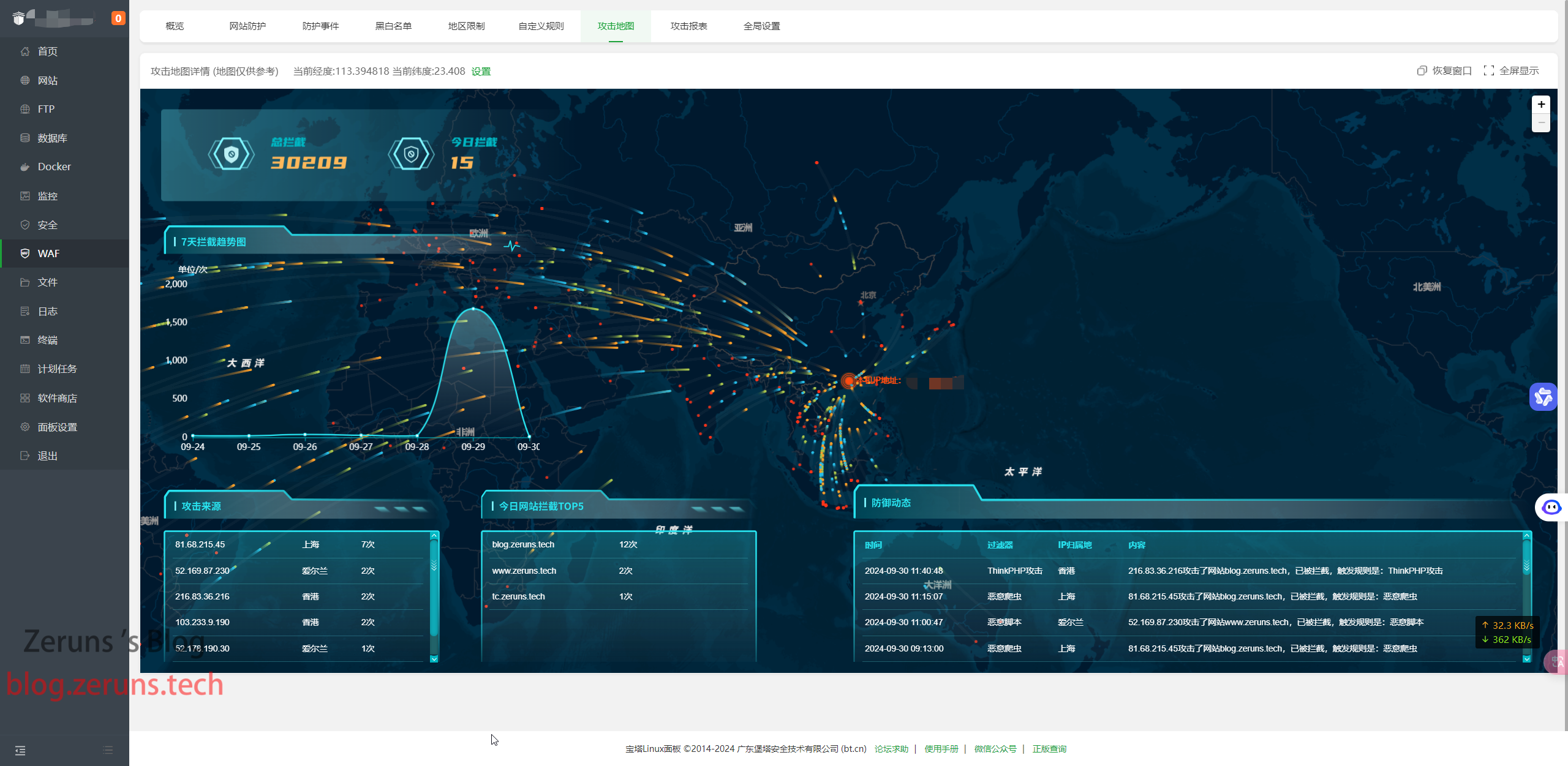

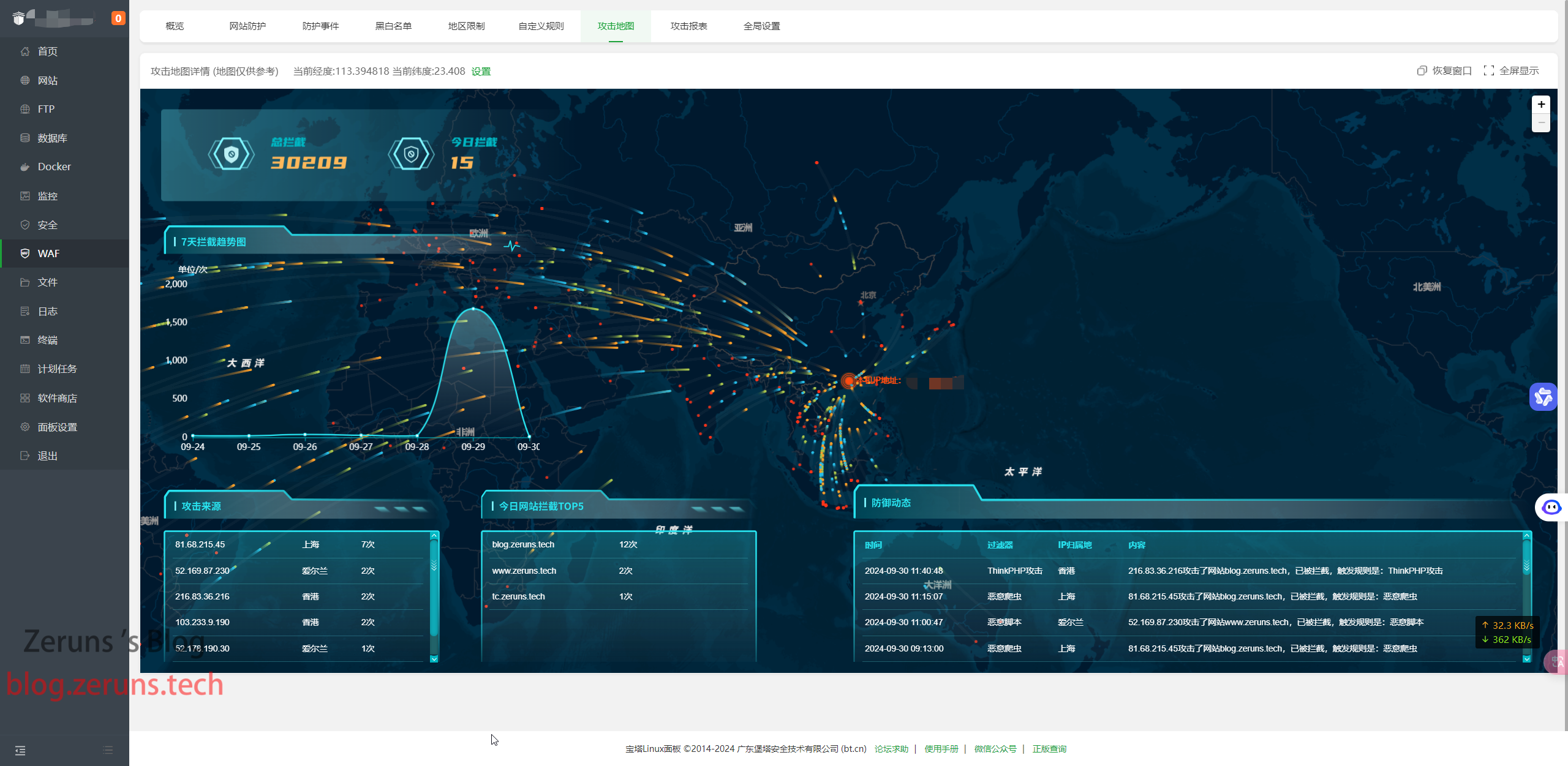

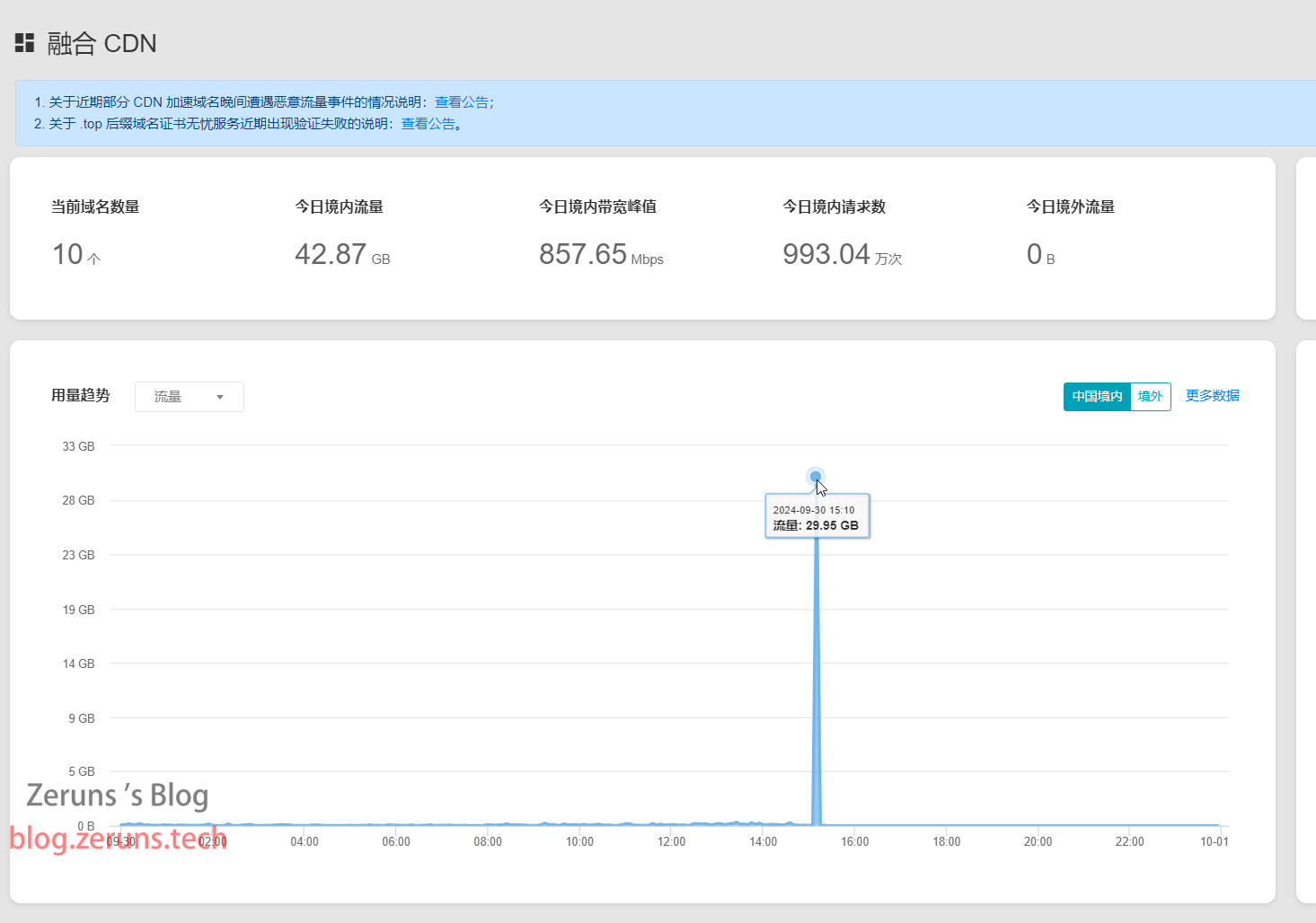

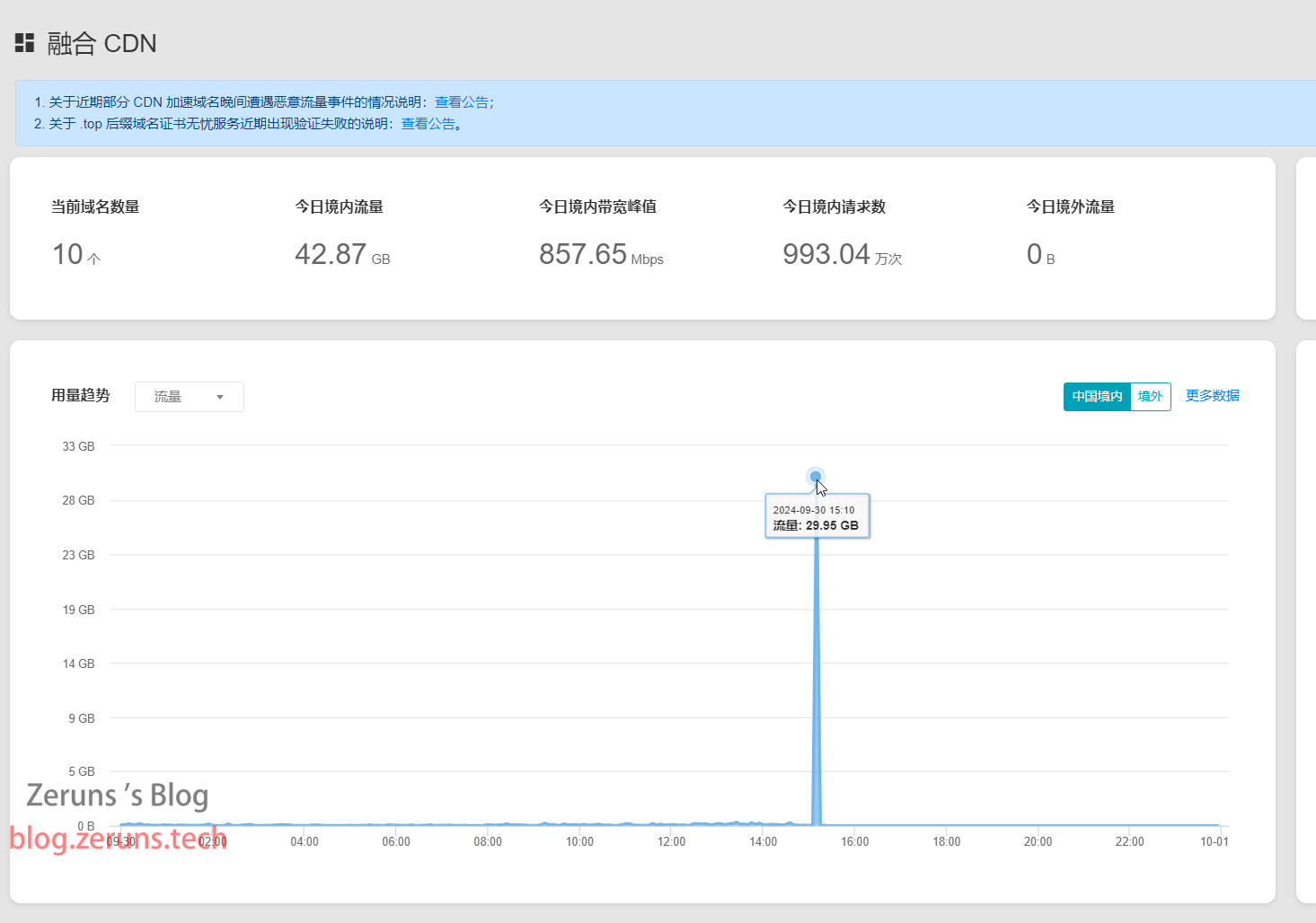

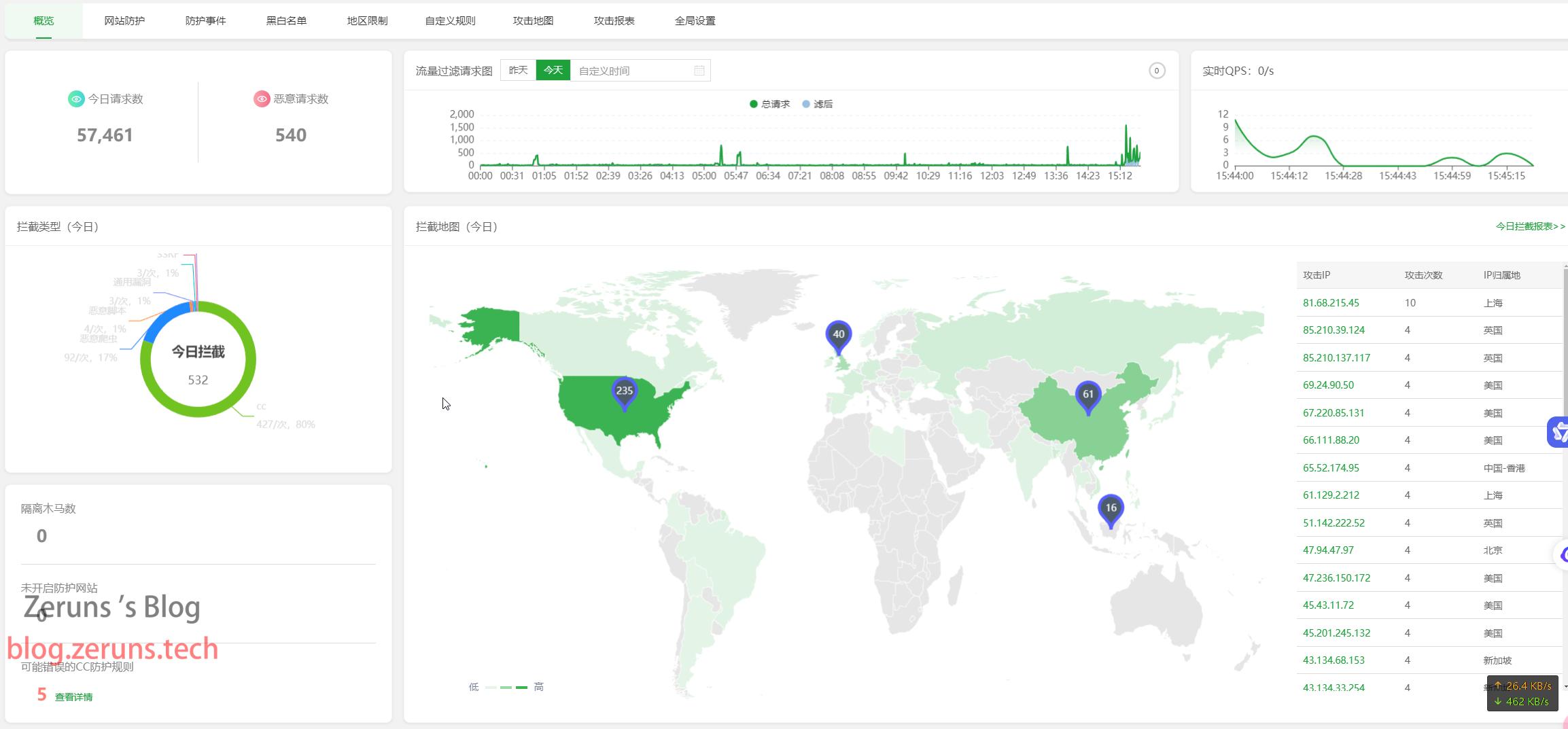

2024.9.29凌晨4点攻击开始,攻击目标是我的图床</s>tc.zeruns.tech<e>和博客</s>blog.zeruns.tech<e>,图床用的cdn是

上一次损失最惨的攻击记录:[https://blog.zeruns.tech/archives/577.html](https://blog.zeruns.tech/archives/577.html)

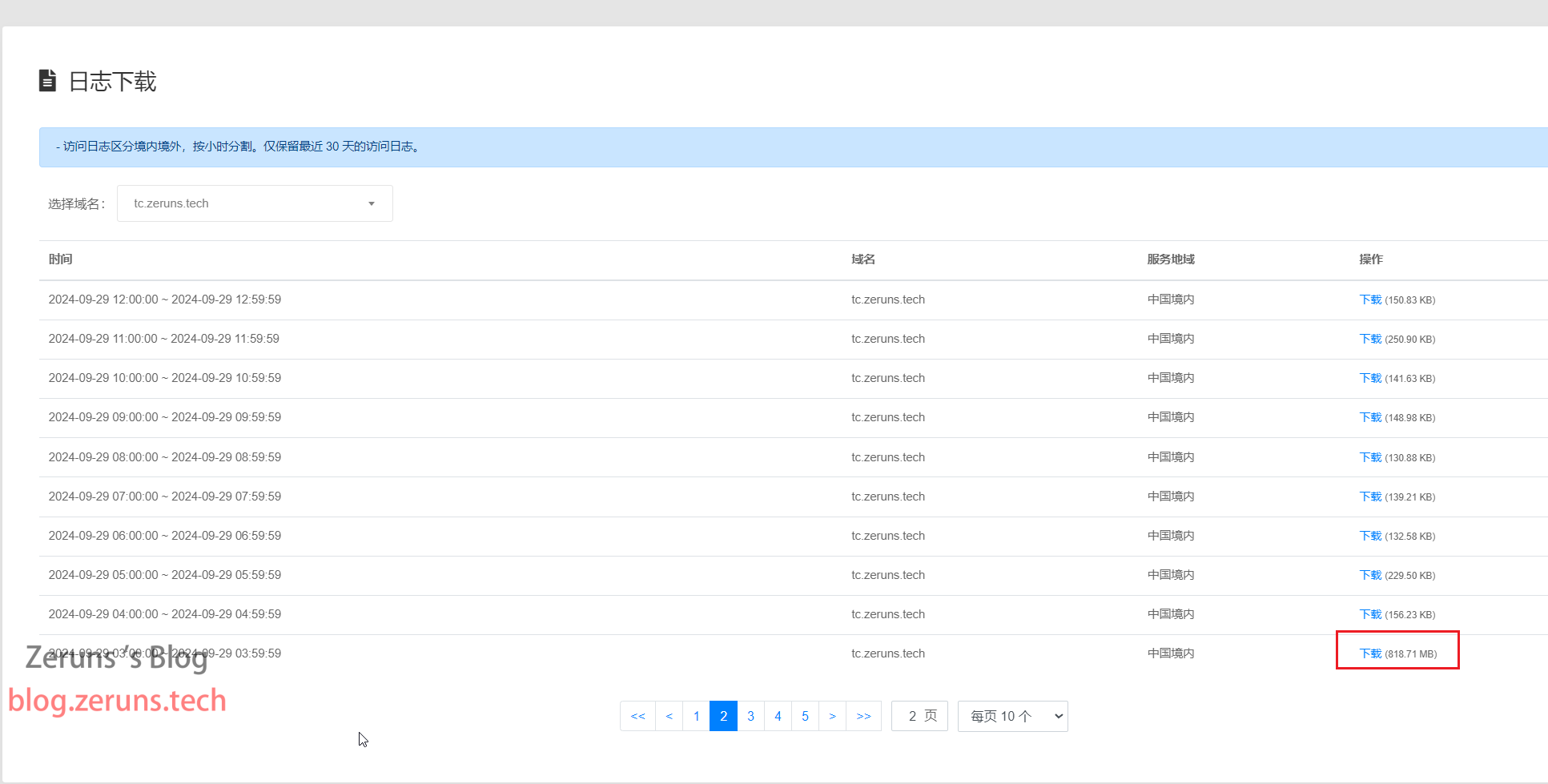

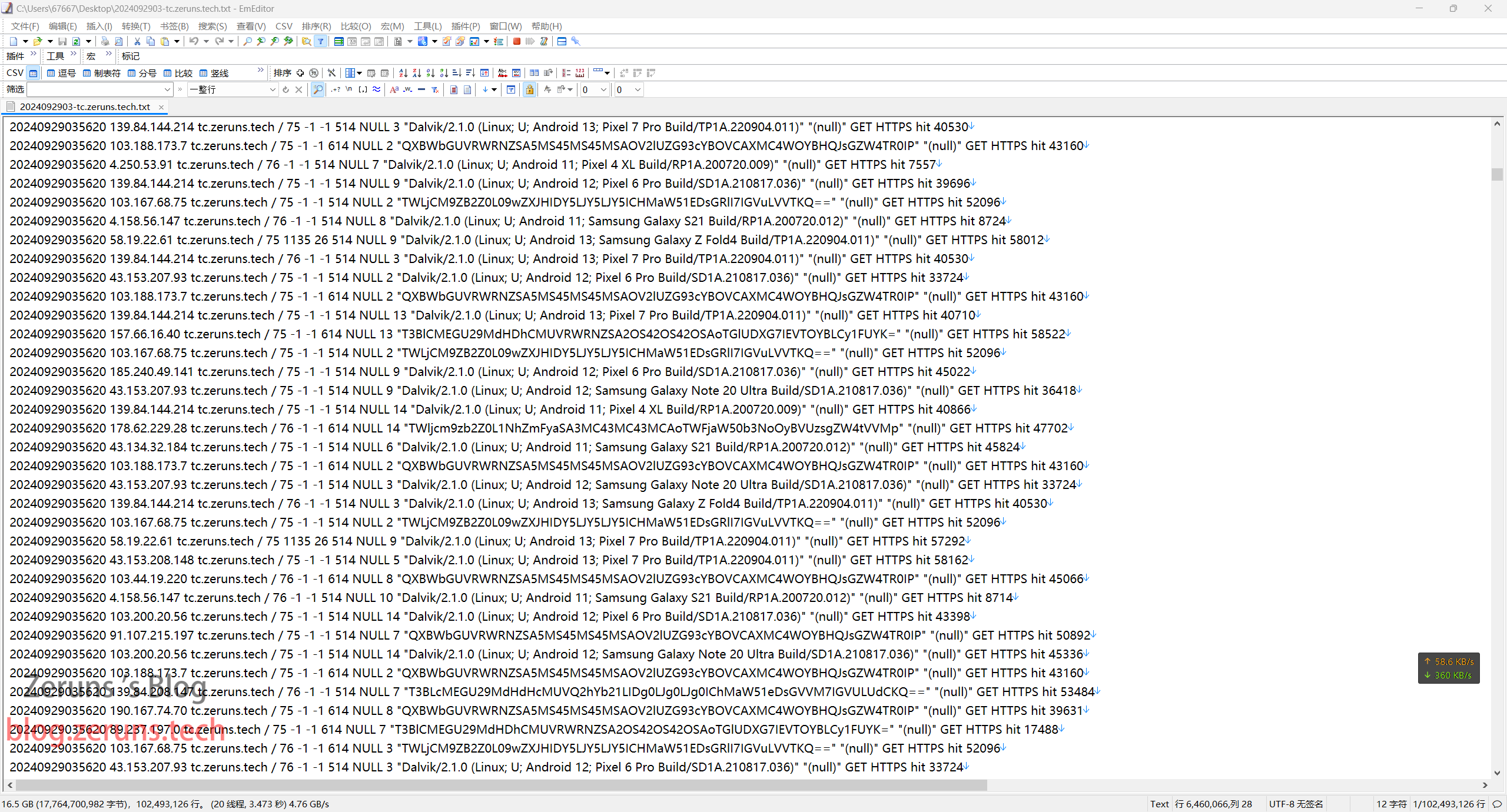

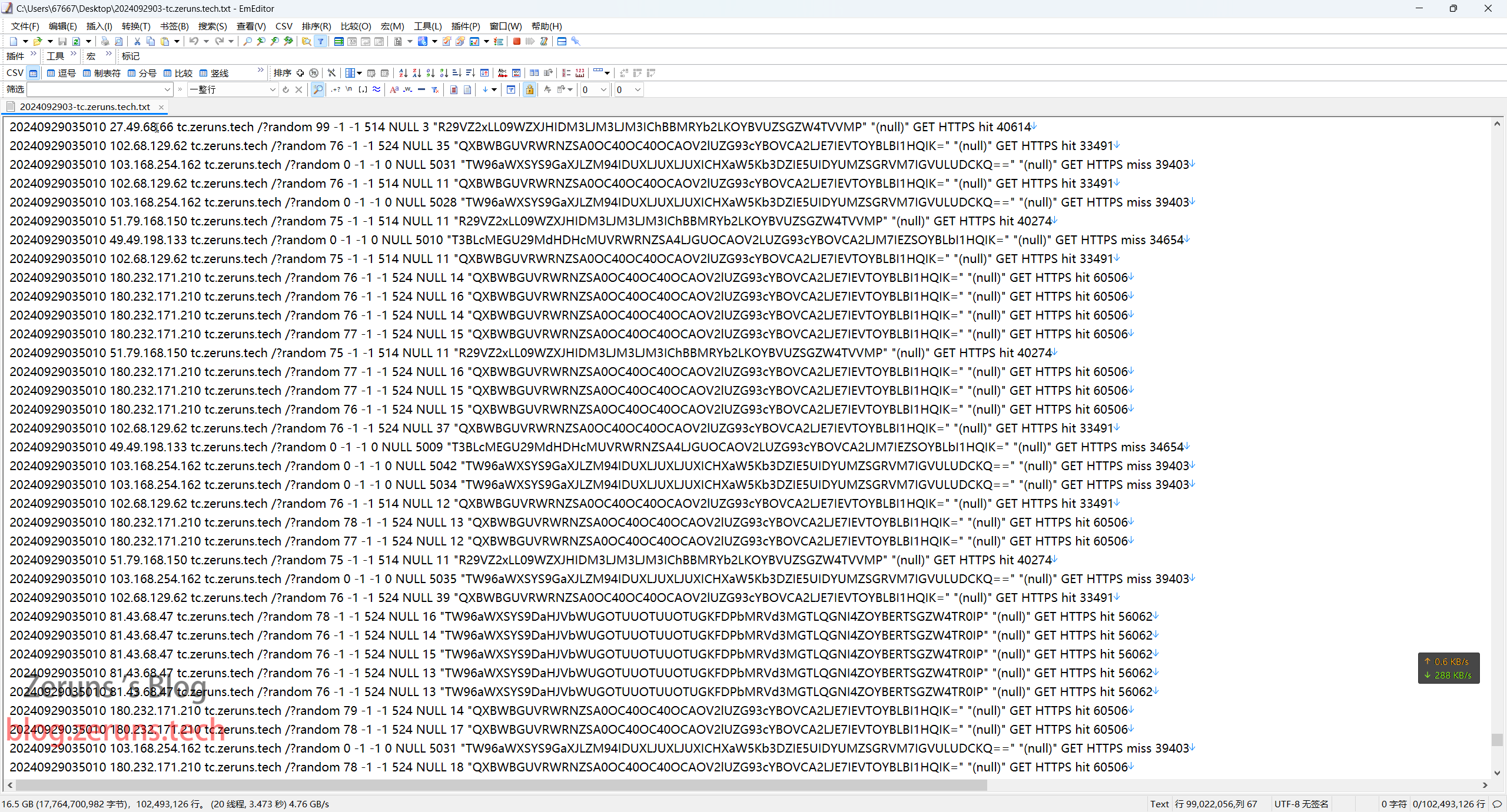

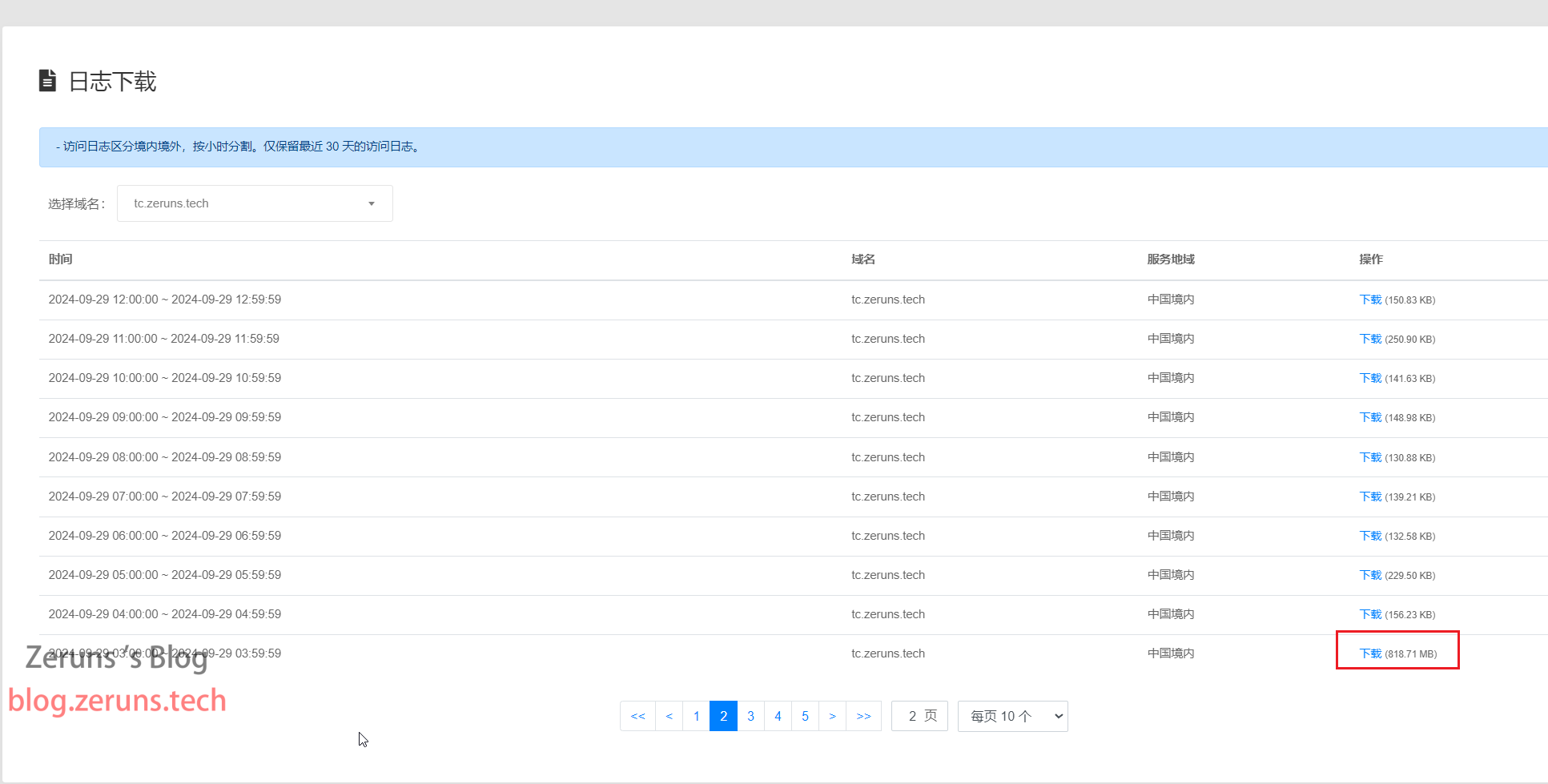

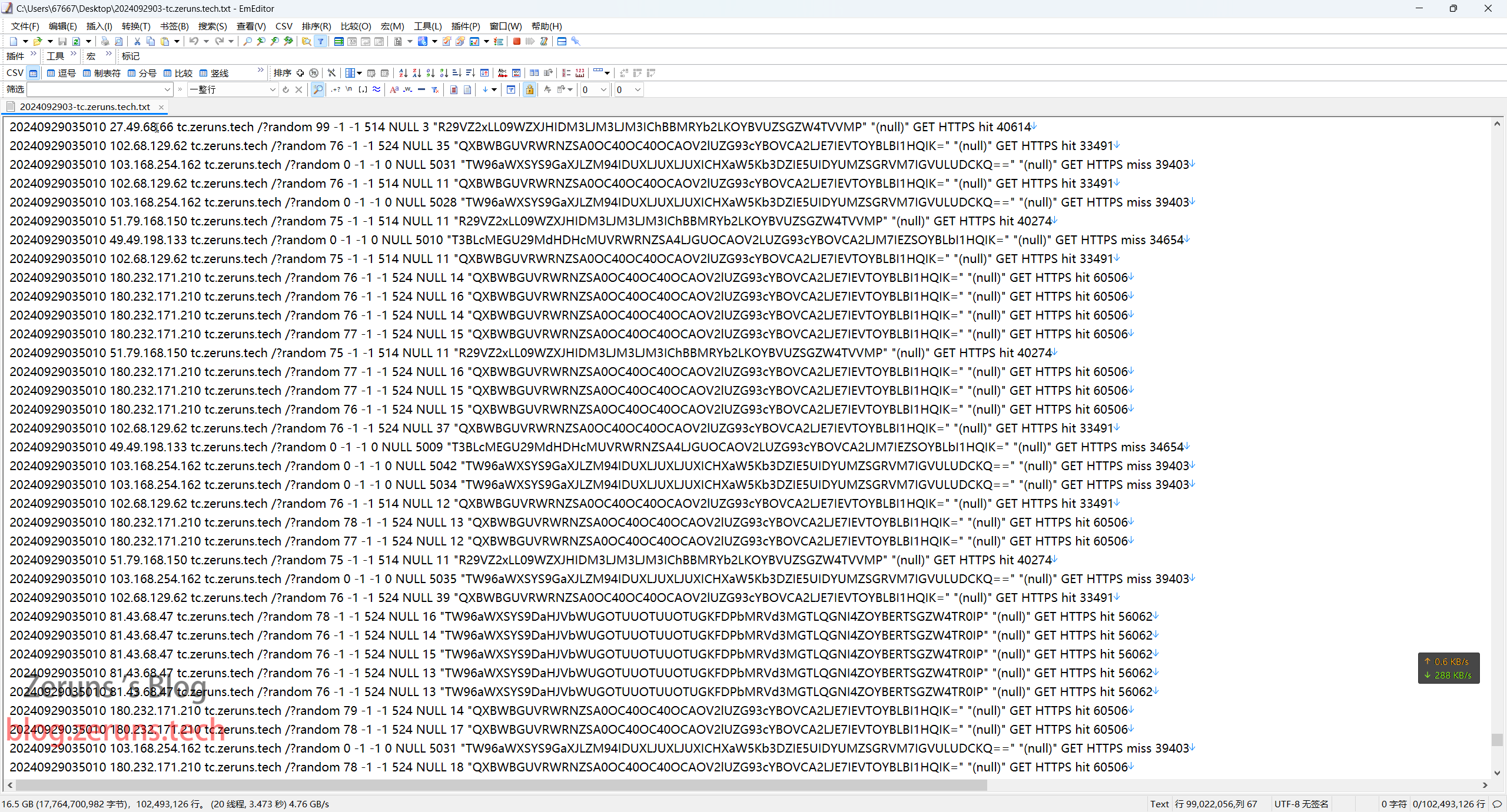

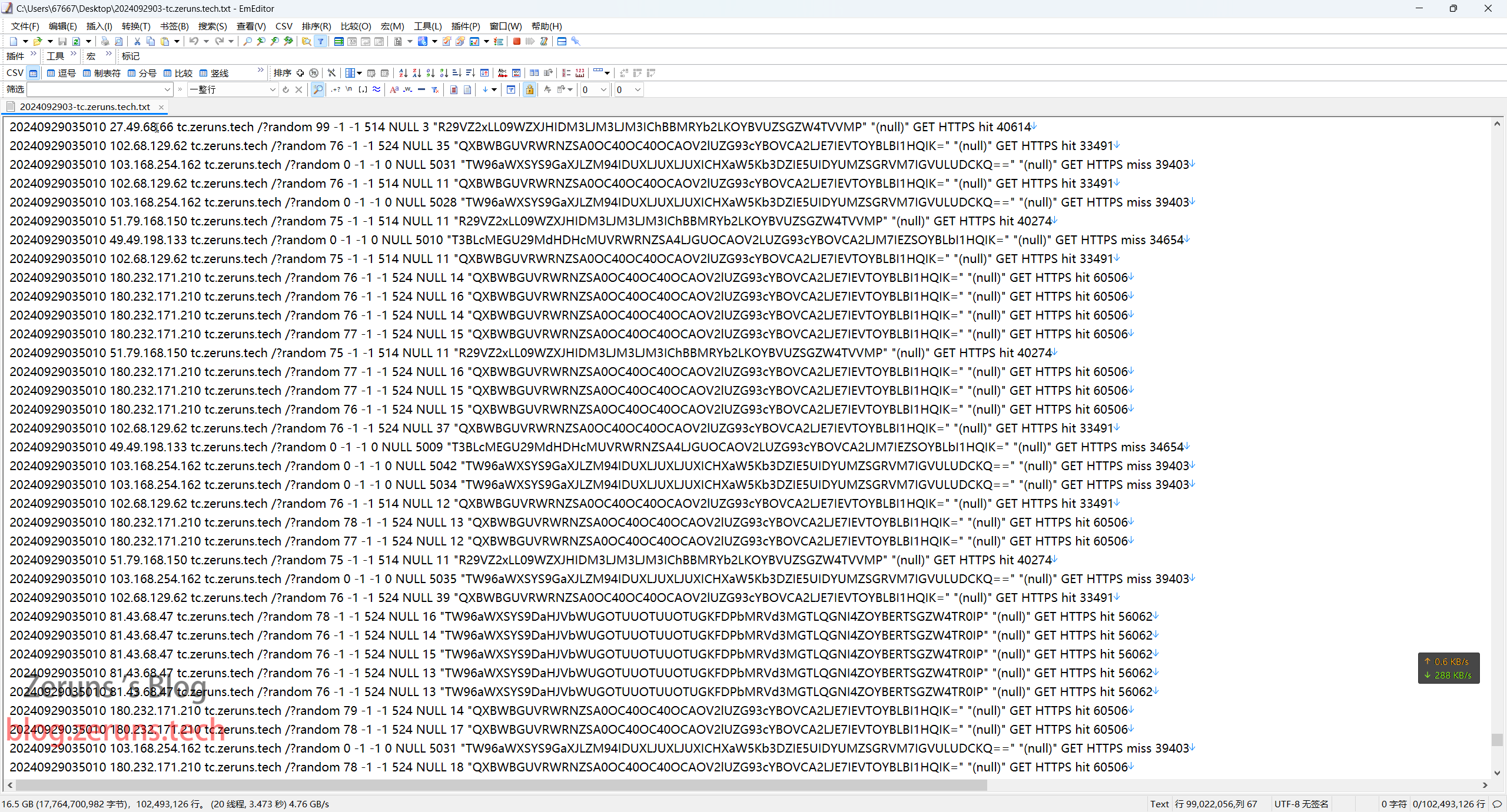

被攻击的时间段网站日志压缩包818MB

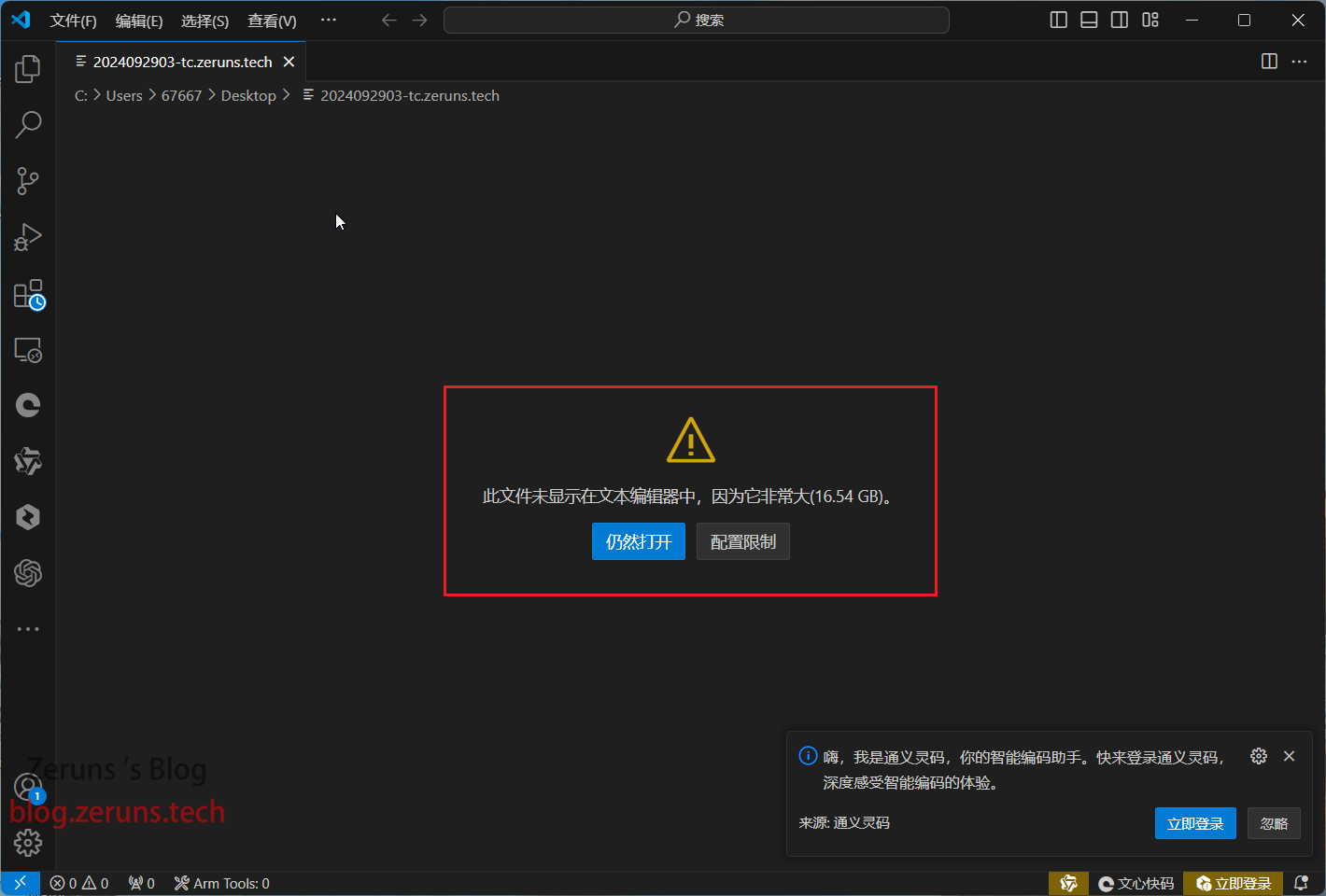

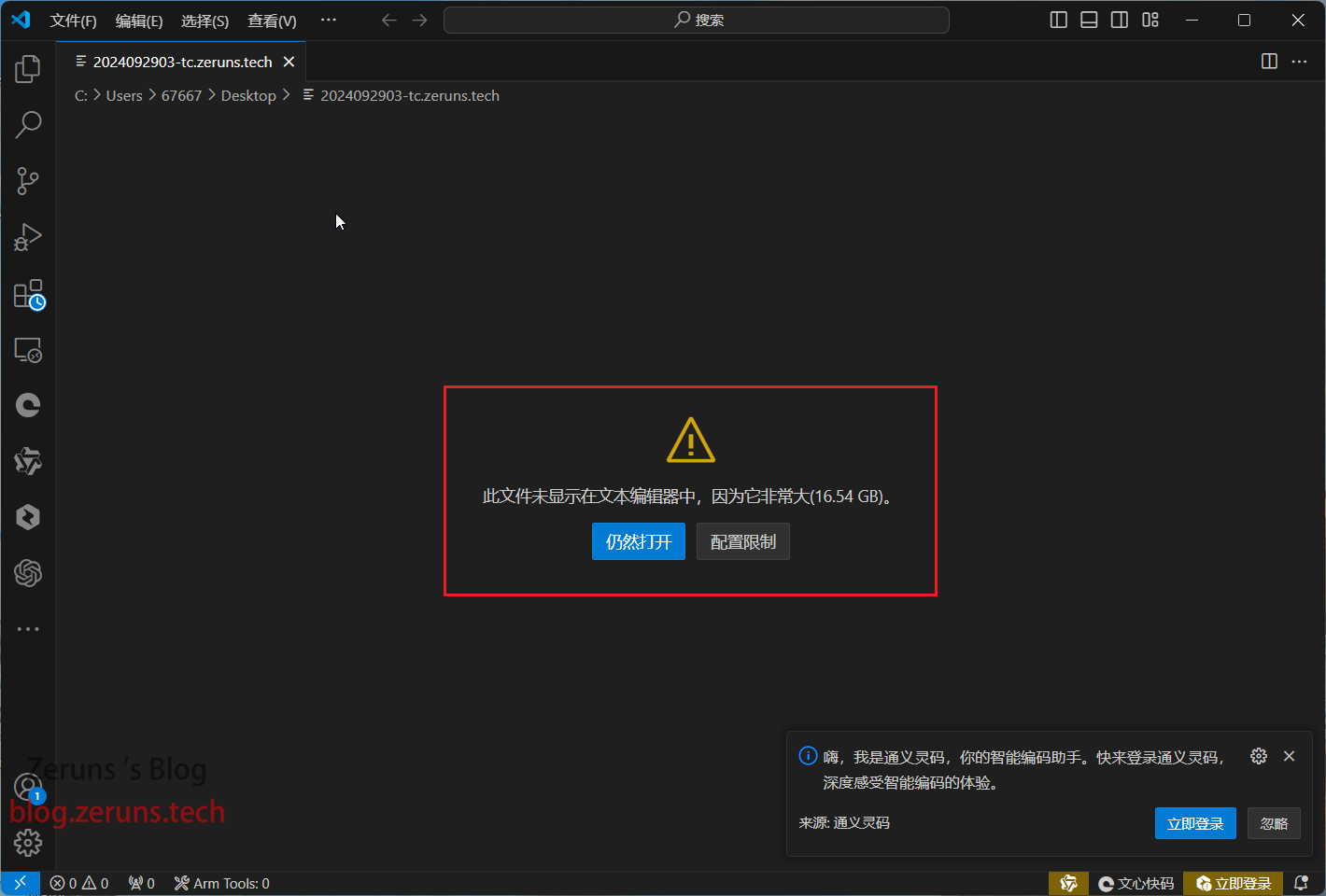

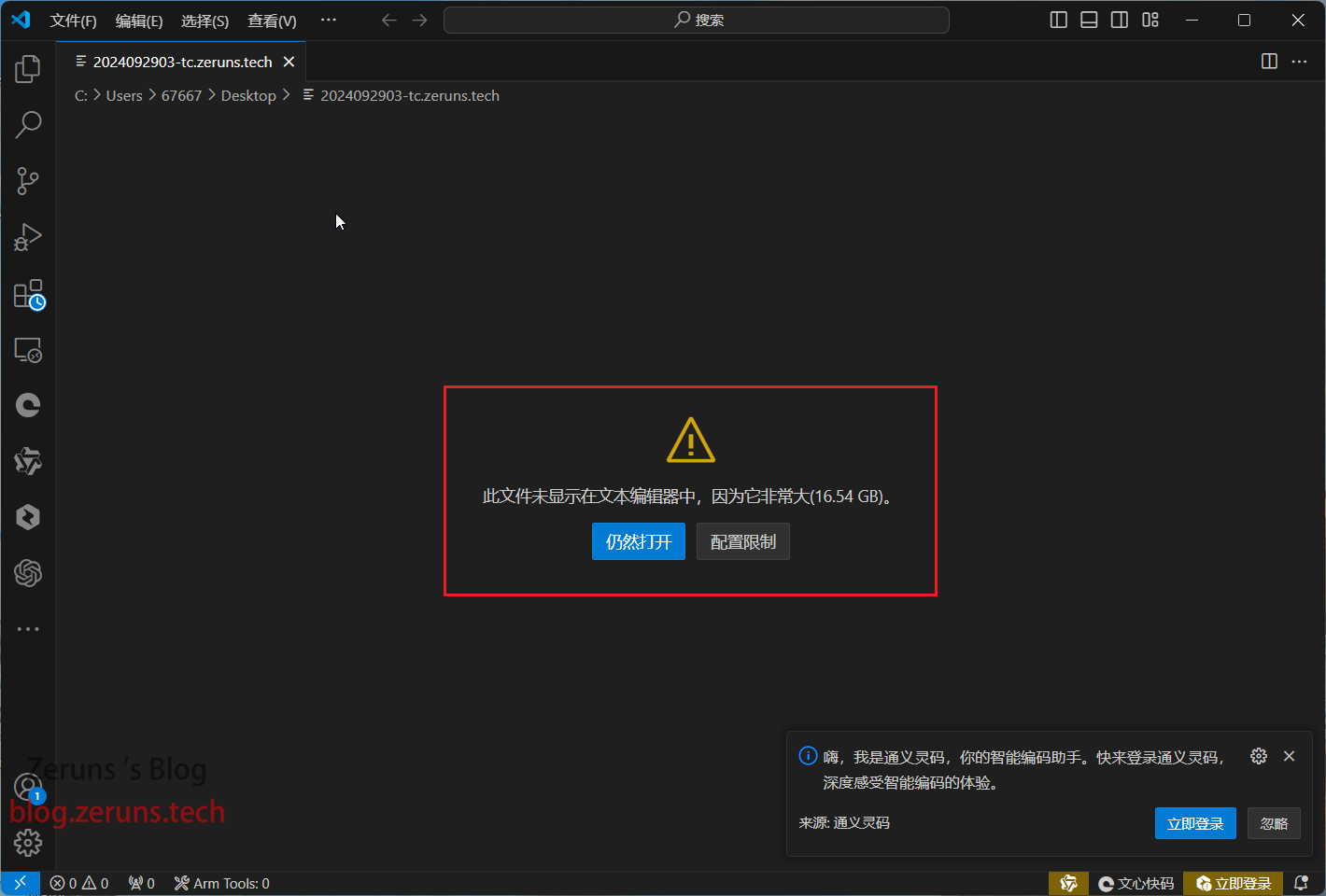

解压出来的日志16.54GB,用VScode打不开

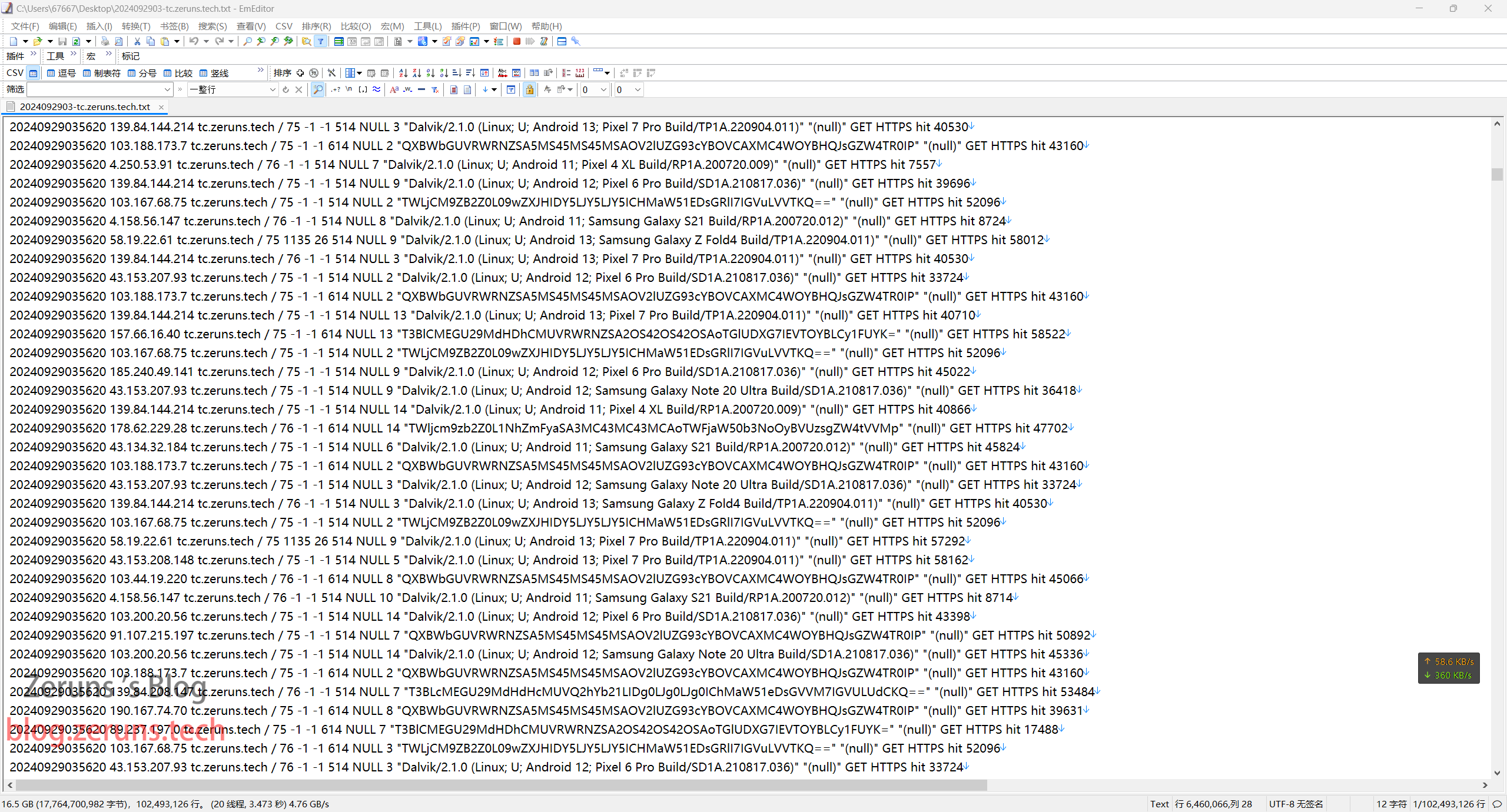

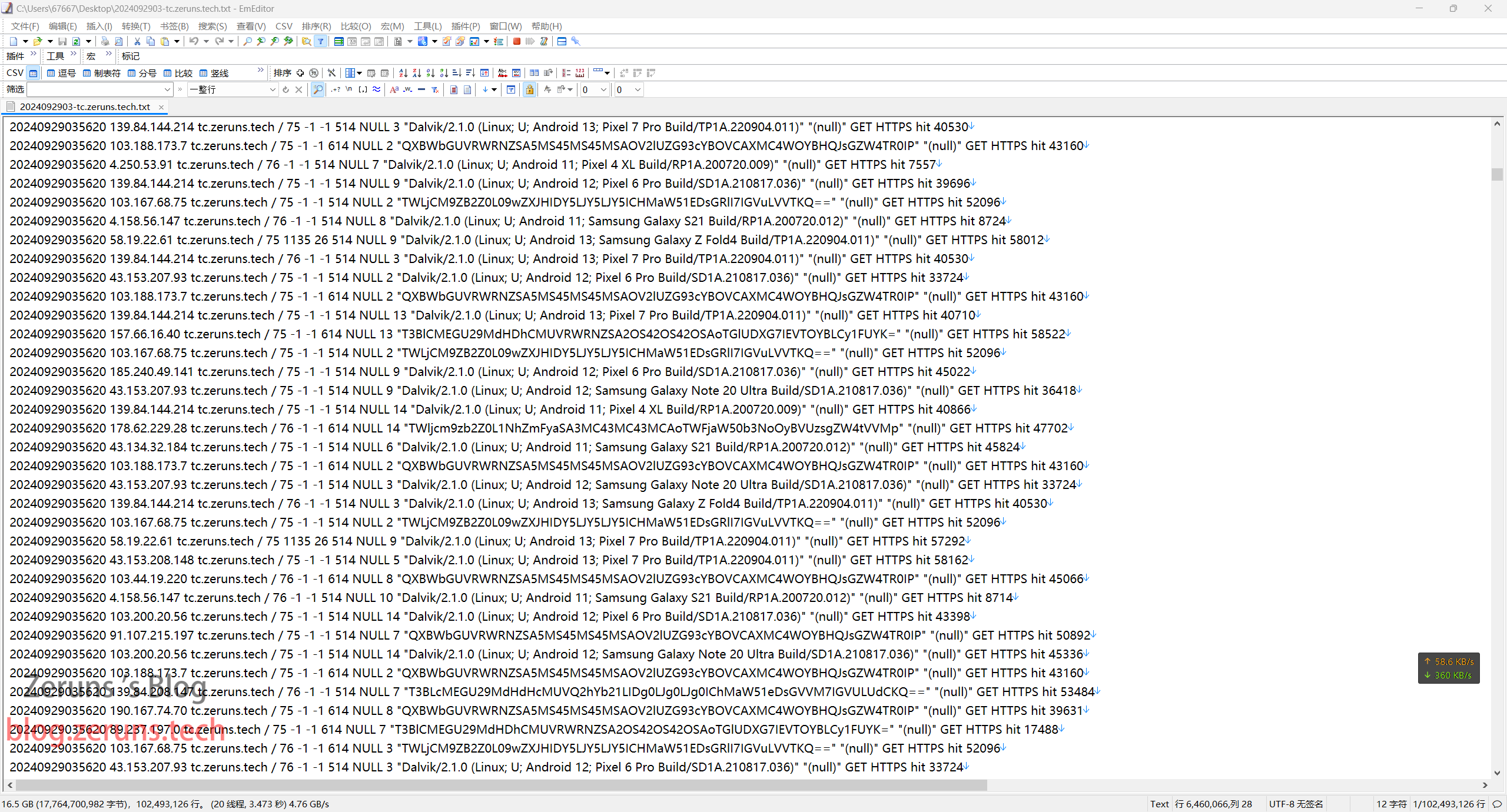

最后找到一个叫emed64的软件可以打开。emed64软件下载地址:[https://www.123865.com/s/2Y9Djv-P9zvH](https://www.123865.com/s/2Y9Djv-P9zvH)

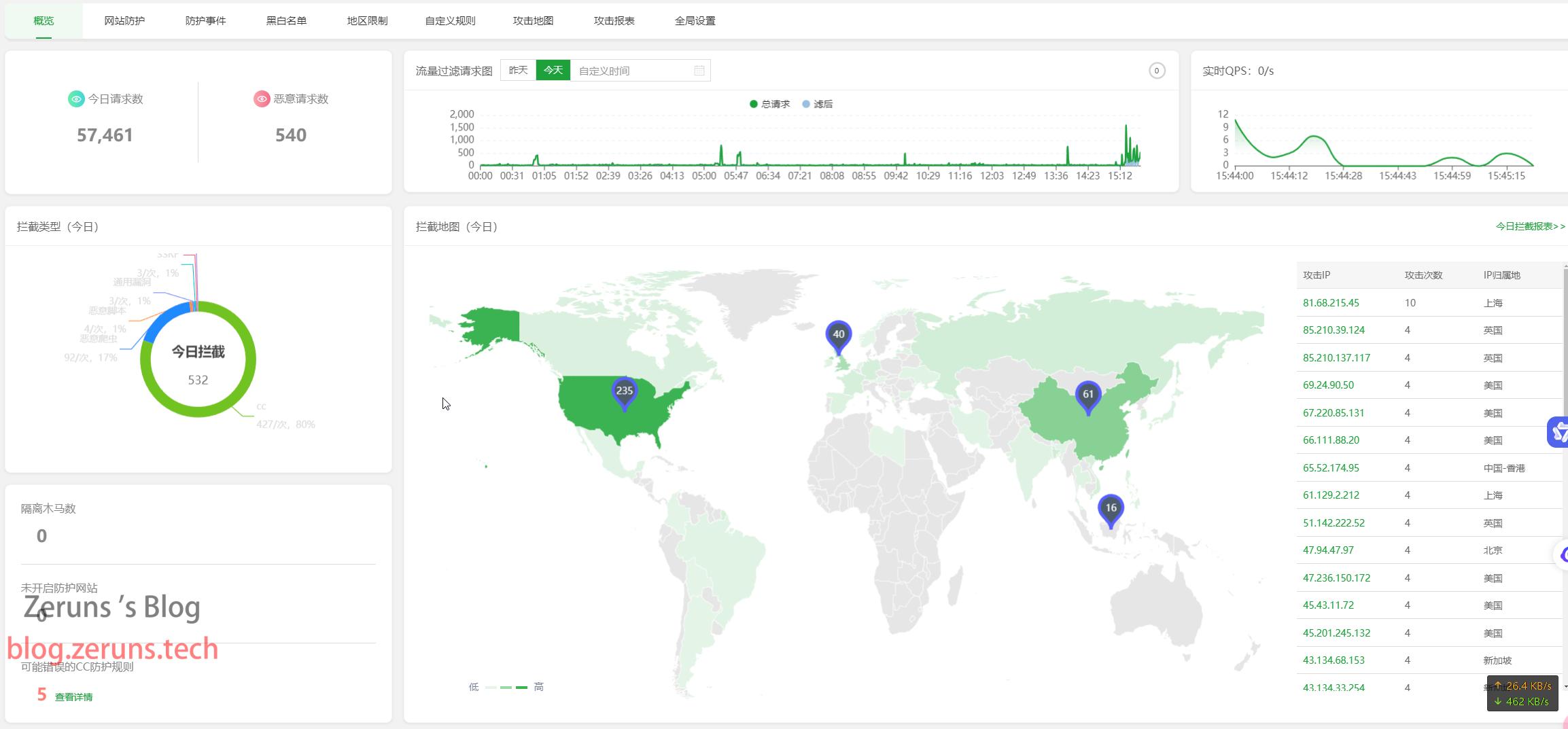

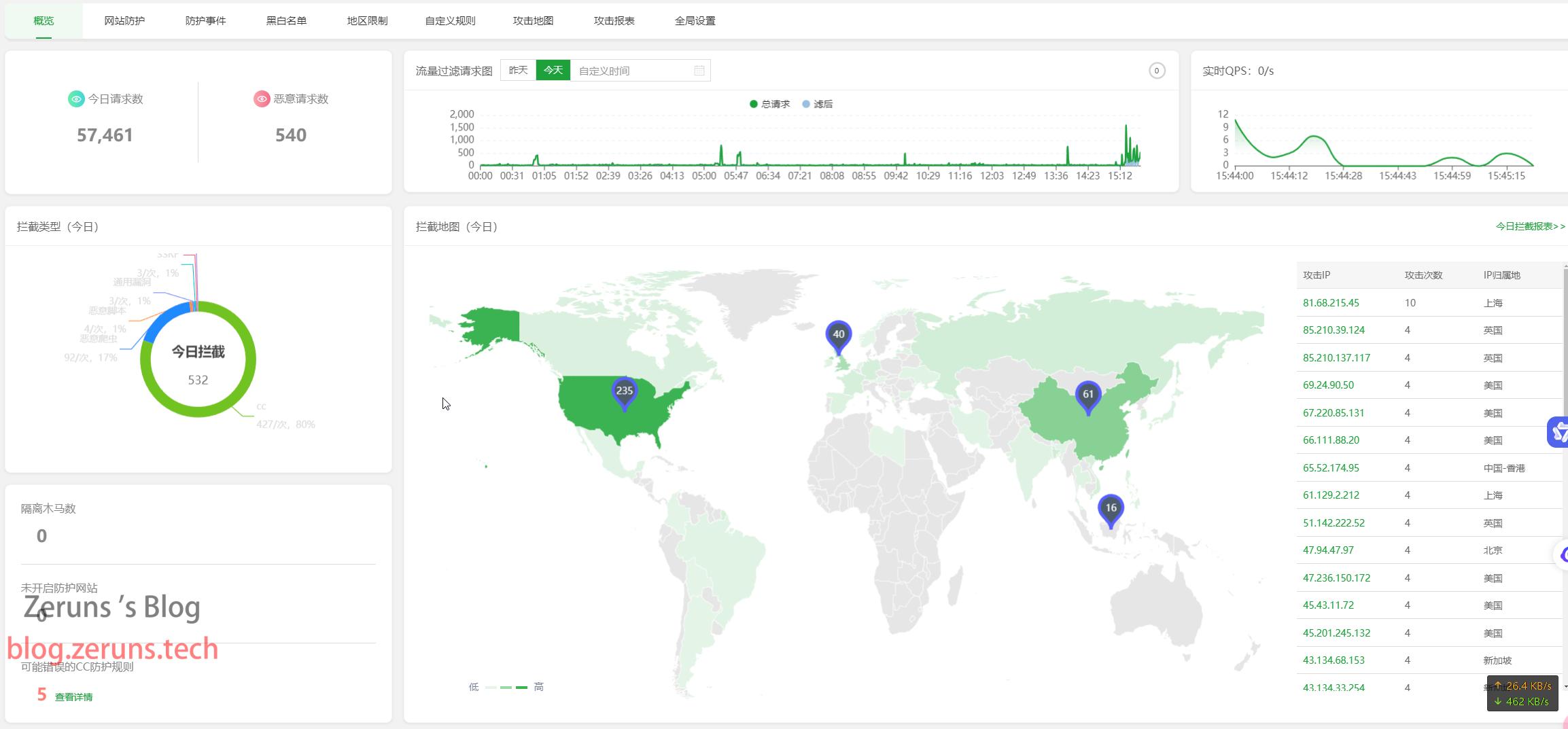

查看日志看到攻击来源绝大部分都是境外IP,各个国家都有,攻击IP非常多,大部分都是安卓设备(也有可能是修改了UA信息),攻击者的肉鸡挺多的啊。

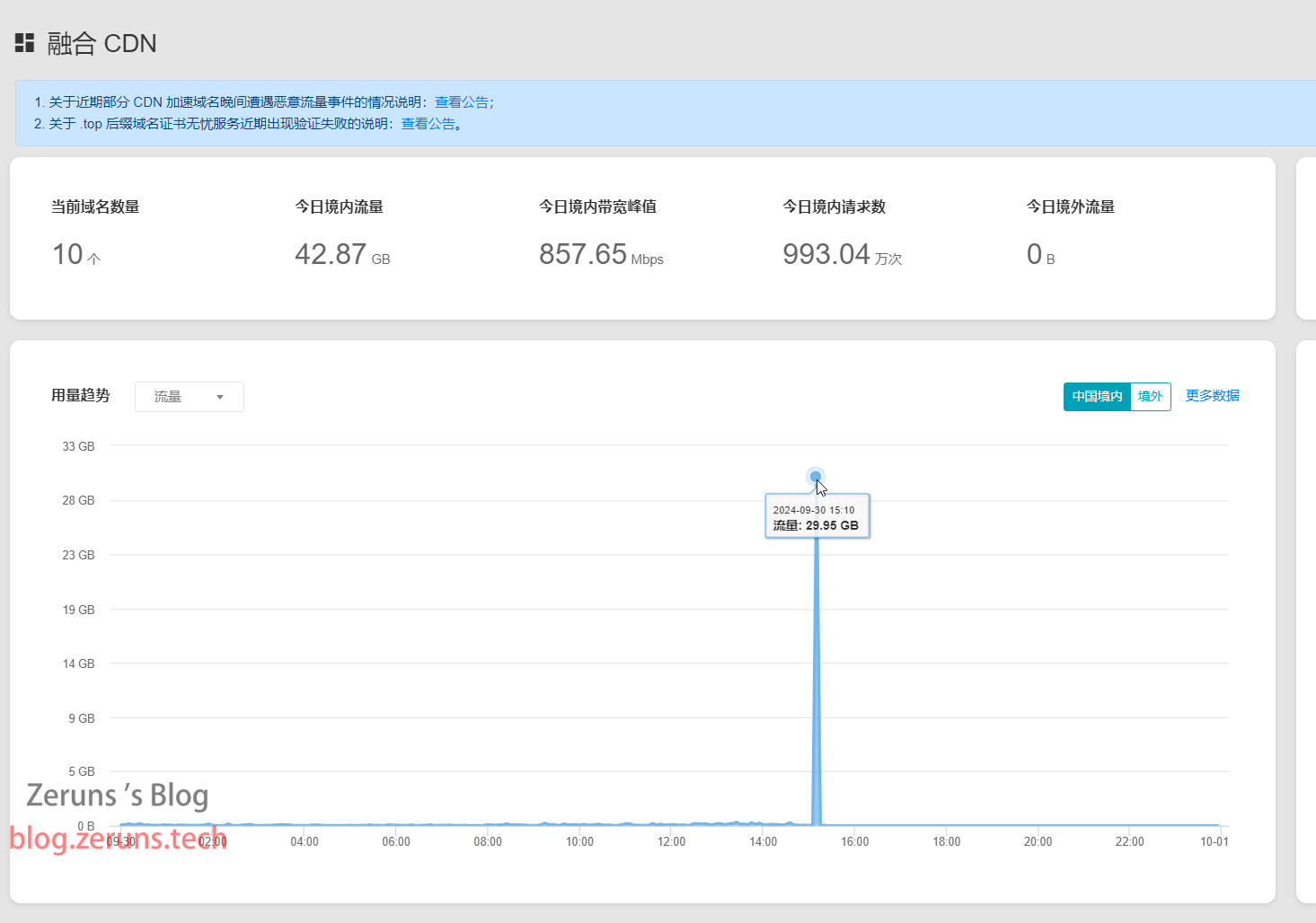

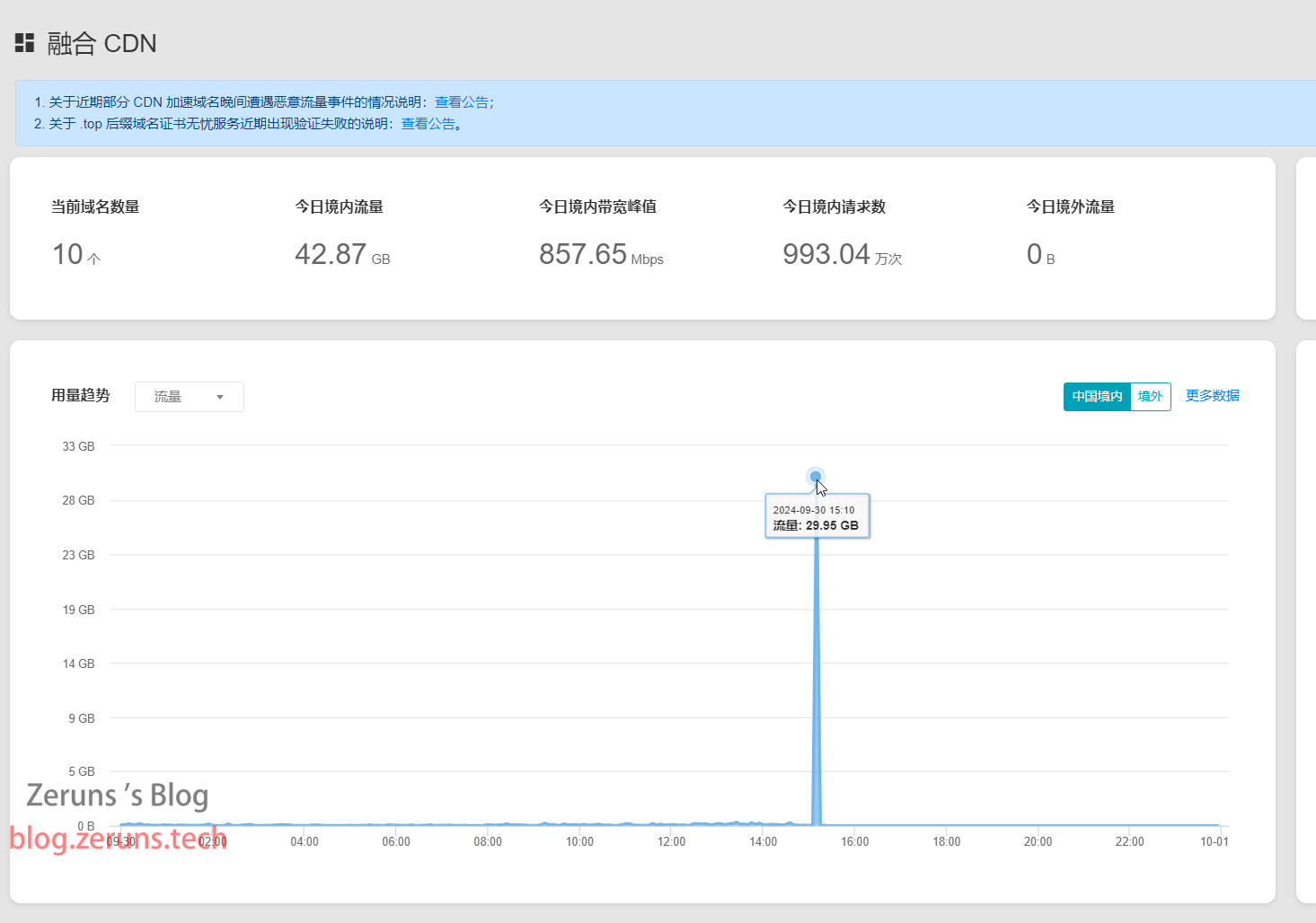

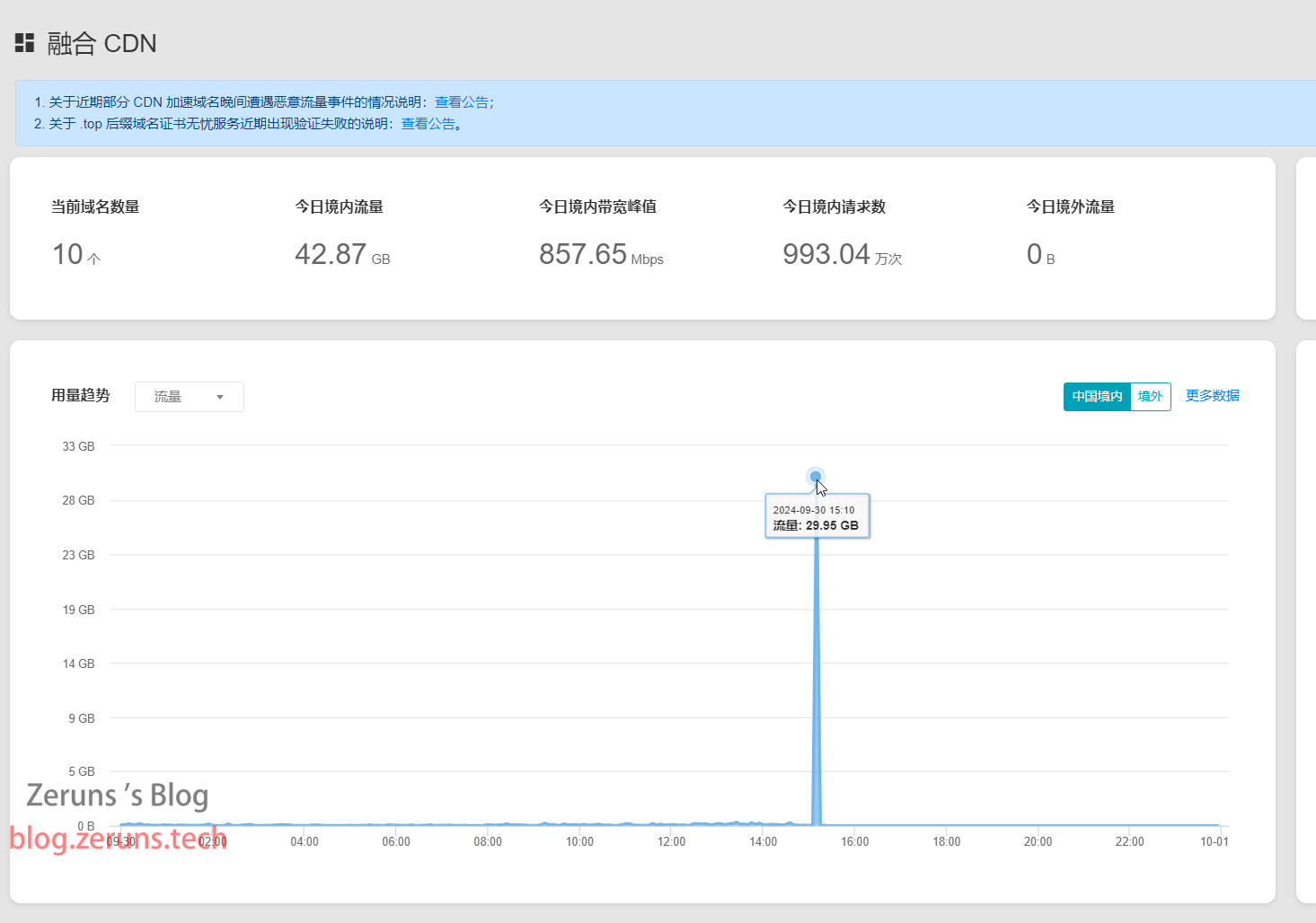

2024.9.30下午3点,又来攻击了,这是盯上我了啊

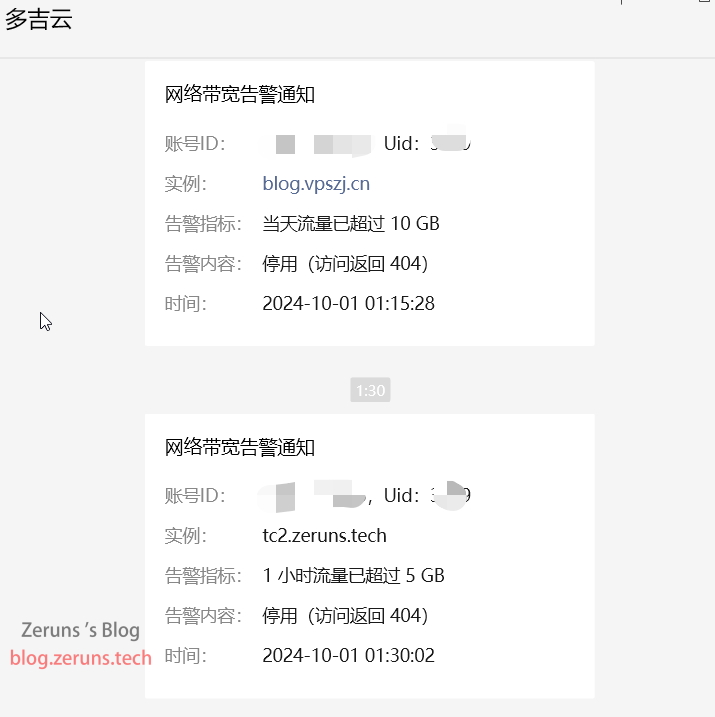

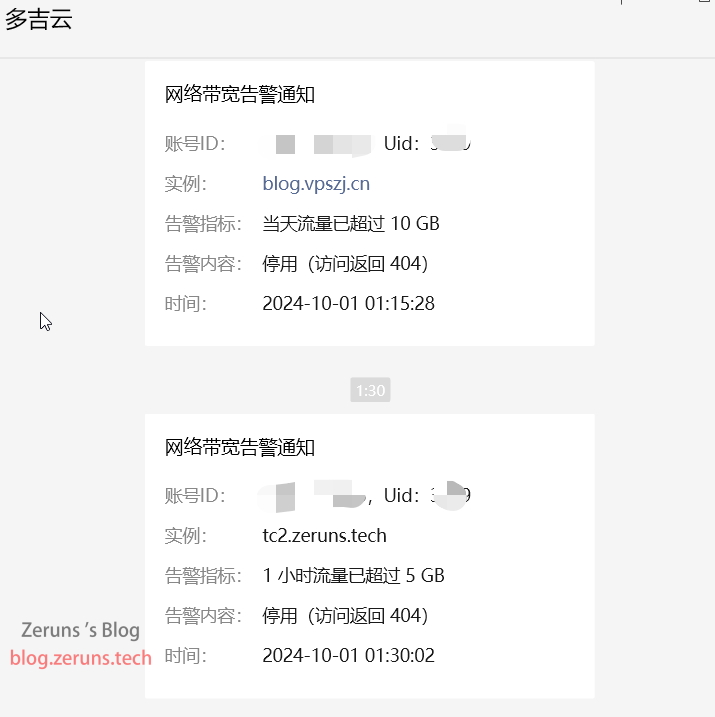

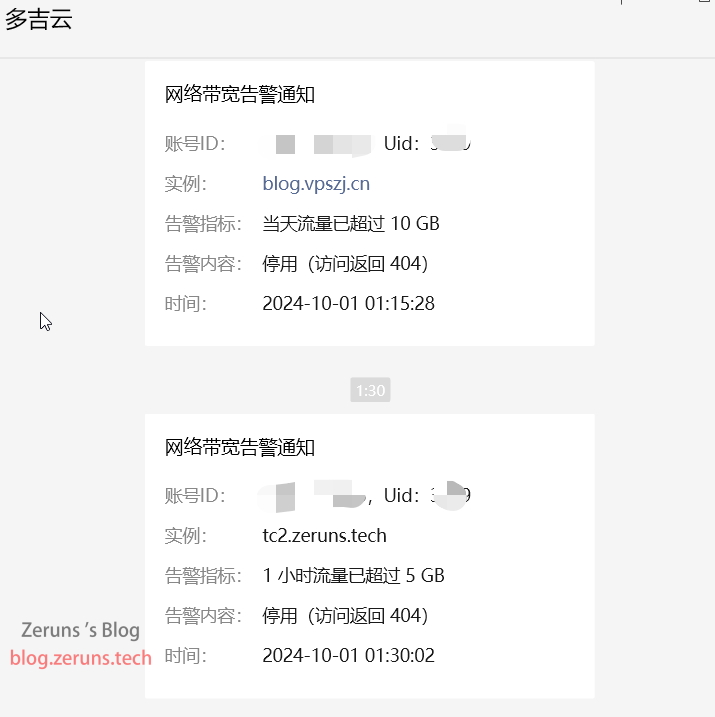

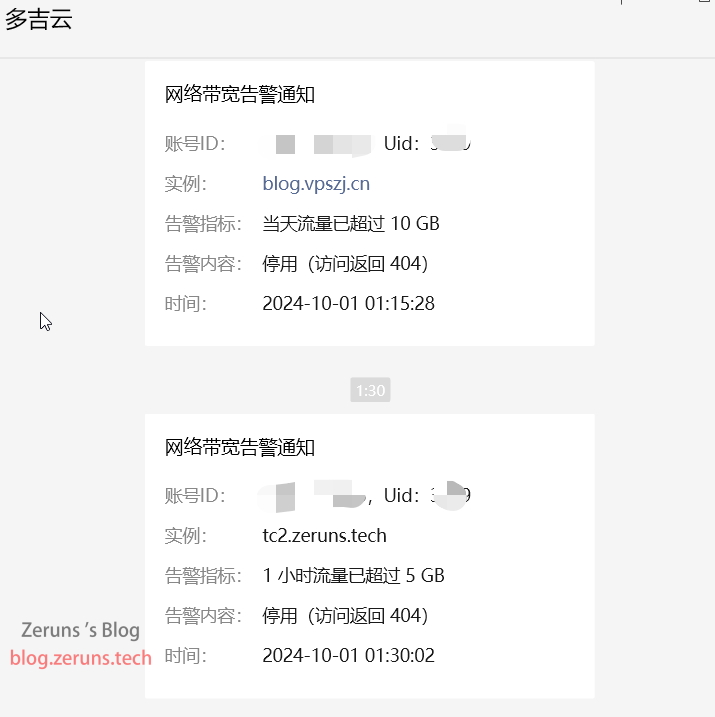

2024.10.1凌晨1点,攻击我另一个网站`blog.vpszj.cn`和图床的另一个域名`tc2.zeruns.tech`,刷了380GB左右流量(损失40元)

[upl-image-preview url=https://s.rmimg.com/2024-10-01/1727719970-350535-image.png]

## 推荐阅读

- - 免代码搭建博客网站!超详细个人博客搭建教程:[https://blog.zeruns.tech/archives/783.html](https://blog.zeruns.tech/archives/783.html)

- 内网穿透服务器搭建教程,NPS搭建和使用教程:[https://blog.zeruns.tech/archives/741.html](https://blog.zeruns.tech/archives/741.html)

- 我的世界服务器搭建教程:[https://blog.zeruns.tech/tag/mc/](https://blog.zeruns.tech/tag/mc/)

- 幻兽帕鲁开服教程:[https://blog.zeruns.tech/tag/PalWorld/](https://blog.zeruns.tech/tag/PalWorld/)

- 机械革命imini Pro820迷你主机评测和拆解:[https://blog.zeruns.tech/archives/813.html](https://blog.zeruns.tech/archives/813.html)

Tom_zhao

(Tom_zhao)

3

建议学一下我的团队负责维护的企业站(https://www.ysfg.cc/)的方法:

遭受攻击时(主服务器负载100%超过15min)直接关机(CDN同步停用)

DNS调度将解析切换至cf CDN和海外热备源站

至于大量下载的话除网盘以外单日限制流量1G,超出返回444

zeruns

(zeruns)

4

@“Tom_zhao”#p97717

这个方案不错

zeruns

(zeruns)

5

2024.9.30下午3点,又来攻击了,这是盯上我了啊

zeruns

(zeruns)

6

2024.10.1凌晨1点,攻击我另一个网站</s>blog.vpszj.cn<e>和图床的另一个域名</s>tc2.zeruns.tech<e>

我也没得罪人啊,也就最近在nodeloc和nodeseek这两个论坛发帖而已,难道是论坛里的某些affman?

James

(James)

8

@“zeruns”#p98930 首先分区解析,海外解析和国内解析分开,海外使用CF,国内使用国内CDN。这样能避免90%的攻击。

PaloMiku

(PaloMiku)

9

@“zeruns”#p98930 我之前也被打过,我也好奇谁那么闲

zeruns

(zeruns)

10

@“James”#p99287

我之前就是这样做的,前段时间所有SSL证书都没有1年期了,然后多吉云又提供自动签发部署SSL证书,但是它证书验证服务器在境外,如果境外解析CF就没法自动签发证书了,所以就全部解析到多吉云,然后昨天尝试境外解析回CF,但是CF好像不会自动签发SSL证书了,CF也没法手动添加证书,导致https无法访问,用的cname解析,其他两个DNS的域名可以在CF正常签发SSL证书

James

(James)

11

@“zeruns”#p99378 可以尝试把域名删除再添加。 另外,你说的无法自动续签SSL,有两个方案,一是用火山引擎的6.8¥一年的SSL,不用这么麻烦。或者使用acme的dns自动续签。

zeruns

(zeruns)

13

@“James”#p99393

尝试过域名删除再添加,也是不会自动签发SSL证书了,是不是cloudflare已经不再维护cname方式添加域名,所以出现了bug也不修?

gacjie

(gacjie)

14